PCネットワークの管理活用を考える会/クライアント管理分科会、関西座長の柳原です。

一昨年からでしょうか。東京駅の構内や新幹線のホームなどに、パトロールを行う警察官の姿が多く見られるようになりました。駅を利用する客の側としては安心感が高まりますが、その反面、世の中全体に何かしら不穏な空気が漂っているようで、落ち着きませんね。

キャッシュカードも、ちょっとした不注意からスキミングされるなど、わが身を守るためには、だれしもが日ごろから、情報を盗まれる可能性について勉強していかなければならない時代になったようです。

さて今回のWebコラムでは、2005年の正月気分も抜けきっていない1月14日に大阪で開催されたクライアント分科会の様子をお伝えしていきましょう。テーマは「機密情報を守れ!最適な「ユーザ認証システム」の選び方」です。

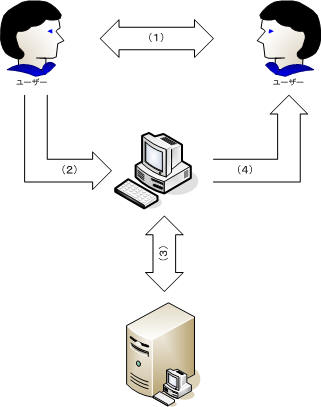

実は、情報システムにおける「認証」には「ユーザ認証」以外の認証もあります。この世の中の情報システムに関わる主体を「人間」と「コンピュータ(ソフトウェア)」に分類すると、次の組み合わせがあることがわかります。

(1)人間が人間を認証する

(2)人間がコンピュータを認証する

(3)コンピュータがコンピュータを認証する

(4)コンピュータが人間を認証する

(1)は、従来から行われていた対面認証になります。今でも写真入り社員証の提示で確認することが、よく行われています。

(2)の事例はあまり多くありませんが、社会問題になっているフィッシング詐欺に引っかからないための対策は、この分類になるでしょう。

(3)は、コンピュータ同士の認証、またはネットワーク上で稼働しているサービス同士の認証です。

(4)が、一般的に「ユーザ認証」と呼ばれるものになります。

今回の分科会では、最後の「コンピュータが人間を認証する」場合に絞って講演とディスカッションが行われました。

ご講演いただいたのは、RSAセキュリティ株式会社の伊藤利昭氏です。ご講演で使用された資料(PDF:1.84MB)はこちらにありますので、ぜひダウンロードしてご参照ください。

まず,認証を行う要素は、次の3つに分類できます。

- 人間:バイオメトリクス(指紋、虹彩、顔、音声、筆跡、手形、静脈形状)

- マシン:IPアドレス、MACアドレスなど

- パスワード、パスフレーズ、暗証番号

- IDカード、RFタグなど

今回のご講演では、主にコンピュータが人間をどのようにして認証し、どのような問題があるかを、事例とともに解説いただきましたが、特に強調されたのは次の点です。

このため、複数の認証方式を組み合わせることが行われるが、以下の組み合わせが望ましい(二要素認証)

また、認証システムを選定する際には、その導入コストに目が奪われがちだが、総コストまでを視野に入れて検討するべきである。

最後に、忘れがちであるが、認証の失効化、再発行などの、運用上で想定される問題点までを考慮してシステムを選定することが強調されました。

コーヒータイムをはさんで、後半では参加者を交えたディスカッションが行われました。ここでは、「本人しか持っていないもの」として、実際にRSA SecureIDを採用した経験や、社員証としてICカードを採用した経験談が多く語られました。

RSA SecureIDを家に置き忘れてきた笑い話や、ログイン認証機能と社員証を兼ねたICカードにクレジットカード機能が付随しているために、カードのトラブル時にすべての機能が停止してしまうといった困った状況も紹介されました。

すなわち、予想されるトラブルに対してどのように対処するのかを導入前からじっくり検討しておく必要がある、ということです。ここから、運用コストも計算できるでしょう。

今回の分科会では企業などが「認証システム」を導入していこうとした時に、どのような考え方でその選択を行えば良いのかが解説されました。

企業にとっては、認証を確実に行うことは、情報漏洩を防ぐためにも必須事項になっているわけですが、かといって青天井のコストをかけるわけにはいきません。予算面からはどこかで手を打たなければなりません。このあたりが、企業のシステムを管理している皆さんにとって、頭の痛いところでしょう。どこまで確実な認証を行えば良いのか、悩み始めるときりがありません。

そこでシステム管理者の立場から、どのように考えてユーザ認証システムを検討すればよいのかを私なりに考えてみました。

まず、ユーザ認証システムを強力にすればするほど、多くの場合、ユーザにとっては手間が増えたり、認証システムを運用する側にとってもコストが増加する傾向にあります。反対に、ユーザ認証システムを簡単なものにすれば、情報漏洩やシステムの不正利用の防止は、ユーザのモラルや日頃の注意に頼ることになります。

この二つはトレードオフだと思われますし、完璧なユーザ認証システムというものはあり得ないと考えれば、問題は、導入しようと考えるユーザ認証システムが、どのようなユーザモラルを要求するかを明確にしておくことではないでしょうか。

例を挙げれば、ユーザ認証をIDとパスワードだけに頼っている場合、パスワードを他人に教えてしまうことは厳禁ですし、SecureIDを採用したとしても、これを他人に貸与することは厳禁のはずです。ですから、こうした点をユーザに求められるモラルとして明確化しておかなければなりません。

こうして、何らかのユーザ認証システムの選定を行う場合、常にユーザに求められるモラルを明らかにしていけば、自ずとその導入コストと、ユーザ側に発生する負担のバランスが明らかになってきます。このバランスから総合的に判断するしかないと筆者は考えます。

分科会での議論でヒートアップした頭を冷やすには、ビールがいいですね。ところがここでも議論は終わりません。さすがに分科会に参加される皆さんは何事にも前向きでいらっしゃいます。こうした人脈も、いつかはきっと役に立つのでしょう。

パーソナルコンピュータとの付き合いは1979年のNEC社製PC-8001から始まっています。

1985年から当時はオフコンと呼ばれていたIBM社のシステム36を使って、機械製造メーカでの社内用生産管理システムの構築に関わりました。言語はRPGでした。

1990年ごろから社内にパソコン通信やLANを導入してきました。この頃からネットワーク上でのコミュニケーションに関わっており、1993年以降はインターネットとWindows NTによる社内業務システムの開発、運用を行ってきました。

1996年からはインターネット上でのコミュニティであるNT-Committee2に参加し、全国各地で勉強会を開催しています。

http://www.hidebohz.com/Meeting/

1997年からはIDGジャパンのWindows NT World誌に「システム管理者の眠れない夜」というコラムの連載を始めました。連載は既に7年目に突入し、誌名は「Windows Server World」に変わっていますが、読者の皆さんに支えられて今でも毎月、締め切りに追われる日々が続いています。

連載から生まれたメーリングリストもあります。ご参加はこちら。お気軽にどうぞ。